рефераты конспекты курсовые дипломные лекции шпоры

- Раздел Философия

- /

- Лекция 9. Защита от несанкционированного просмотра и изменения

Реферат Курсовая Конспект

Лекция 9. Защита от несанкционированного просмотра и изменения

Лекция 9. Защита от несанкционированного просмотра и изменения - раздел Философия, Лекция 9. Защита От Несанкционированного Просмотра И Из...

Лекция 9. Защита от несанкционированного просмотра и изменения

Уровень 1. Уровни защиты

В Microsoft Word предусмотрено несколько уровней защиты, позволяющих управлять доступом к документам Microsoft Word.

Можно ограничить доступ к файлу, например несанкционированное открытие файла и/или сохранение в нем изменений.

Можно полностью защитить документ от изменений содержимого или только его часть. При этом можно разрешить ввод информации в отдельные разделы, фрагменты или в специальные поля документа. Можно разрешить ввод в документ только примечаний или исправлений. Можно ограничить возможности изменения оформления документа.

Все уровни защиты являются не взаимоисключающими, а скорее взаимодополняющими друг друга.

Пароли

Ограничение доступа к информации основано на использовании паролей.

Паролями можно защитить (ограничить) доступ к файлу, внесение изменений документ. В каждом из этих случаев потребуется вводить пароль. Это может быть один и тот же пароль. Можно в каждом случае использовать разные пароли. В качестве пароля можно использовать любой набор символов. При вводе пароля учитывается регистр букв.

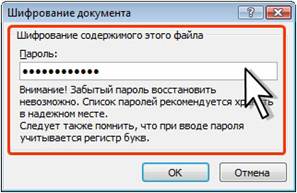

При вводе пароля он никогда не отображается на экране. Вместо каждого символа вводимого пароля отображается звездочка или точка ( рис. 7.70).

Рис. 7.70.Пример отображения пароля при его задании

При вводе пароля следует строго следить за регистром и раскладкой клавиатуры. Нажатие на одни и те же клавиши клавиатуры в русской и английской раскладке вводит различные символы. Клавиша клавиатуры CAPSLOCK изменяет регистр вводимых символов. С этой точки зрения в качестве пароля удобнее всего пользоваться набором цифр, ввод которых не зависит от регистра и раскладки клавиатуры. С другой стороны наибольшую надежность дают пароли, представляющие комбинацию прописных и строчных букв, цифр и символов. В Microsoft Word не существует стандартных средств восстановления забытых паролей. Используйте пароль, который вы можете запомнить, чтобы не записывать его. В паролях можно использовать как русские, так и английские буквы.

После ввода пароля и нажатия кнопки ОК всегда появляется окно, в котором необходимо пароль ввести еще раз. Это делается во избежание случайного неправильного ввода пароля. Иногда повторить ввод пароля надо в другом поле того же окна.

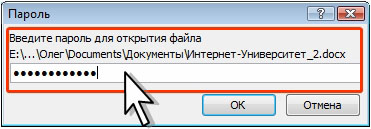

При открытии защищенного файла или снятии защиты выводится окно для ввода пароля ( рис. 7.72), в котором необходимо ввести пароль. Пароль при вводе не отображается на экране. Вместо каждого символа вводимого пароля отображается звездочка или точка.

Рис. 7.72.Пример окна запроса пароля

При вводе неправильного пароля выходит соответствующее сообщение. Следует нажать кнопку ОК и попытаться ввести правильный пароль.

Защита файлов от несанкционированного просмотра

Установка пароля

· Нажмите кнопку Office, выберите команду Подготовить, а затем в подчиненном меню команду Зашифровать документ ( рис. 7.73). Рис. 7.73.Установка пароля на открытие файлаСнятие пароля

Снять пароль можно только после открытия файла.

· Нажмите кнопку Office, выберите команду Подготовить, а затем в подчиненном меню команду Зашифровать документ (см. рис. 7.73).

· В окне Шифрование документа (см. рис. 7.70) очистите поле пароля. Нажмите кнопку ОК.

Отказ от пароля начнет действовать после сохранения и закрытия файла.

Уровень 2. Защита файлов от несанкционированного изменения

Установка пароля

· Нажмите кнопку Office, выберите команду Сохранить как. · В окне Сохранение документа нажмите кнопку Сервис и выберите команду Общие… · В окне Общие параметры ( рис. 7.77) в поле пароль разрешения записи введите пароль. Нажмите кнопку ОК.Снятие пароля

Снять пароль можно только после открытия файла.

· Нажмите кнопку Office, выберите команду Сохранить как.

· В окне Сохранение документа нажмите кнопку Сервис и выберите команду Общие параметры (см. рис. 7.74).

· В окне Общие параметры (см. рис. 7.77) очистите поле пароль разрешения записи. Нажмите кнопку ОК.

Защита документа от изменений

Установка защиты

Рис. 7.80.Отображение области задач Ограничить форматирование и… Область задач Ограничить форматирование и редактирование обычно отображается в правой части окна ( рис. 7.81).Виды защиты документа

Разрешение Только чтение

При установке этого разрешения допускается только просмотр документа и выделение его фрагментов. Выделенный фрагмент можно копировать в буфер обмена.

Разрешение Запись исправлений

При установке этого разрешения допускаются любые действия с документом: удаление и добавление элементов, перемещение, оформление, добавление примечаний и т.д. Однако все действия с документом записываются.

Разрешение Примечания

При установке этого разрешения допускается добавление примечаний, просмотр документа и выделение его фрагментов. Выделенный фрагмент можно копировать в буфер обмена.

Разрешение Ввод данных в поля форм

Этот режим, в принципе, предназначен для работы с документами, содержащими поля форм, однако его можно использовать для обычных документов. При установке этого разрешения допускается только ввод данных в поля форм. Никакие другие действия не допускаются, в том числе и выделение фрагментов документа.

Уровень 2. Защита файлов от случайного изменения

Перед тем, как разрешить совместный доступ к электронной копии документа другим пользователям, можно использовать команду Пометить как… Кроме того, свойство документа Состояние принимает значение Окончательный.… · Нажмите кнопку Office, выберите команду Подготовить, а затем в подчиненном меню команду Пометить как окончательный…Уровень 3. Добавление цифровой подписи к документу

О цифровых подписях

Цифровые подписи помогают удостоверить следующее: · подлинность - цифровая подпись помогает гарантировать, что поставивший… · целостность - цифровая подпись помогает гарантировать, что содержимое документа не менялось и не подделывалось…Работа с видимой строкой подписи

Добавление строк подписи в документ

Возможность сбора цифровых подписей с помощью строк подписи в документах позволяет организациям использовать безбумажные процессы заверения таких… · Поставьте курсор в то место в документе, где необходимо добавить строку… · Во вкладке Вставка в группе Текст нажмите кнопку Строка подписи ( рис. 7.108), или щелкните по стрелке рядом с…Добавление подписи в строку подписи

· Дважды щелкните мышью в документе по строке подписи, в которую требуется ввести подпись, после чего появится диалоговое окно Подписание ( рис.… Рис. 7.112.Диалоговое окно ПодписаниеДобавление подписи в незаполненную строку подписи

Рис. 7.119.Панель сообщений Щелкните по кнопке Просмотр подписей, после чего отобразится область задач Подписи (см. рис. 7.118), в которой…Работа с документом, содержащим подписи

Можно копировать и строку подписи. Но в другой документ эта строка подписи вставляется без цифровой подписи. То есть требуется повторное добавление… Документ, содержащий цифровые подписи, нельзя сохранить под другим именем или…– Конец работы –

Используемые теги: Лекция, Защита, несанкци, рованного, просмотра, изменения0.095

Если Вам нужно дополнительный материал на эту тему, или Вы не нашли то, что искали, рекомендуем воспользоваться поиском по нашей базе работ: Лекция 9. Защита от несанкционированного просмотра и изменения

Что будем делать с полученным материалом:

Если этот материал оказался полезным для Вас, Вы можете сохранить его на свою страничку в социальных сетях:

| Твитнуть |

Хотите получать на электронную почту самые свежие новости?

Новости и инфо для студентов