рефераты конспекты курсовые дипломные лекции шпоры

- Раздел Философия

- /

- Вид работы: Лабораторные Работы

- /

- Знакомство с программой Boson Network Designer

Реферат Курсовая Конспект

Знакомство с программой Boson Network Designer

Знакомство с программой Boson Network Designer - Лабораторная Работа, раздел Философия, В Ходе Выполнения Лабораторной Работы Студент Должен Выполнить Предложенное З...

В ходе выполнения лабораторной работы студент должен выполнить предложенное задание и подготовить отчет о проделанной работе. Форма сдачи лабораторной работы предполагает демонстрацию выполненного задания и знаний теоретической части вопроса, рассмотренного в лабораторной работе.

Все лабораторные работы выполняются с использованием программ «Boson Network Designer» и «Boson NetSim» версии 6.0 или 7.0. Допускается использование более поздних версий программы «Boson NetSim» и других эмуляторов работы сетевого оборудования, таких как «Packet Tracer v.5.x» и т.п.

Лабораторная работа 1

Знакомство с программой Boson Network Designer

Цель

Освоить основные возможности программы Boson Network Designer, научиться, с его помощью, проектировать топологию сети.

Теоретические сведения

«Boson NetSim» являет эмулятором сетевых устройств компании Cisco на основе Cisco IOS. Данная программа помогает получить практические знания по…Задание

1. Изучить функциональные возможности программного продукта по проектированию сети.

2. Построить сети различных топологий используя все основные компоненты (маршрутизатор, коммутатор и рабочую станцию), достаточно реализовать три различных топологии.

3. Результаты работы (полученные топологии) сохранить в отдельных файлах и унести с собой домой (вдруг пригодятся).

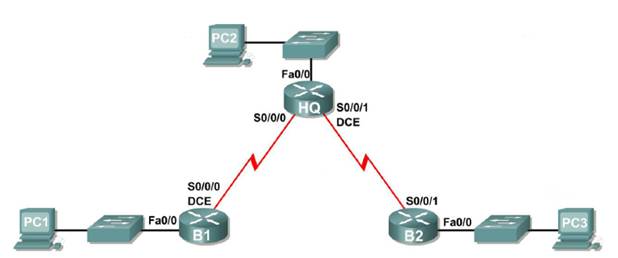

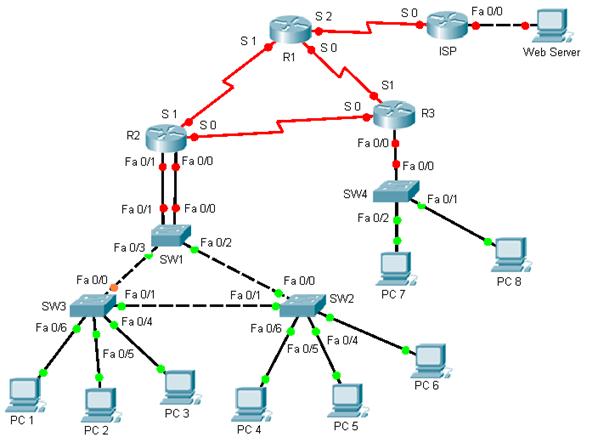

4. Реализовать сеть с топологией, представленной на рис. 10. Конкретные модели оборудования необходимо выбрать исходя из наличия у них всех необходимых интерфейсов для соединения.

Вопросы

1. Назначение и основные возможности применения программного продукта.

2. Базовый набор элементов для построения сети.

Рис. 10 Топология сети.

Таблица IP-адресов и масок интерфейсов представлена ниже (потребуется в дальнейшем при выполнении лабораторных работ, сейчас можно не обращать внимания, но запомнить, что такая табличка есть).

Таблица 1.

| device | interface | ip address | net mask |

| Router1 | Fa0/0 | 160.10.1.1 | 255.255.255.0 |

| S0 | 175.10.1.1 | 255.255.255.0 | |

| S1 | 215.10.1.1 | 255.255.255.0 | |

| Router2 | Fa0/0 | 160.10.1.2 | 255.255.255.0 |

| Router3 | S0 | 175.10.1.2 | 255.255.255.0 |

| S1 | 180.10.1.1 | 255.255.255.0 | |

| Fa0/0 | 197.10.1.1 | 255.255.255.0 | |

| Router4 | Fa0/0 | 195.10.1.1 | 255.255.255.0 |

| S0 | 180.10.1.2 | 255.255.255.0 | |

| Router5 | S0 | 215.10.1.2 | 255.255.255.0 |

| Switch1 | - | 195.10.1.99 | 255.255.255.0 |

| Switch2 | - | 195.10.1.100 | 255.255.255.0 |

| Switch3 | - | 197.10.1.99 | 255.255.255.0 |

| Switch4 | - | 197.10.1.100 | 255.255.255.0 |

| PC1 | - | 195.10.1.2 | 255.255.255.0 |

| PC2 | - | 197.10.1.2 | 255.255.255.0 |

Лабораторная работа 2

Знакомство с программой Boson NetSim

Цель

Освоить основные возможности программного продукта Boson NetSim. В процессе выполнения лабораторной работы необходимо изучить основные возможности программы и научиться пользоваться ими.

Теоретические сведения

Рис. 11 Основное окно программы Boson NetSim.Задание

1. Изучить функциональные возможности программного продукта, освоить меню.

2. Загрузить разработанные в предыдущей работе топологии сети и на их примере изучить возможности программы.

3. В процессе работы активно использовать help и справочник программы по командам (см. меню Tools/Available Commands).

4. Загрузить рабочую топологию сети, созданную на предыдущей лабораторной работе по рисунку 10 и на ее примере изучить возможности конфигурирования сетевого оборудования.

5. Научиться сохранять различными способами конфигурации оборудования для последующего использования.

6. Предъявить результаты преподавателю.

Примечание

ВАЖНО!!!

После завершения выполнения лабораторной работы файл с топологией и измененные конфигурации оборудования (маршрутизаторов и т.д.) необходимо сохранить для следующих лабораторных работ, чтобы потом не восстанавливать все сначала!!!

Как сохранить и потом загрузить конфигурацию в Boson NetSim:

- Загружаем топологию из файла – меню «File», далее пункт меню «Load NetMap» (файл топологии уже должен быть сделан).

- Сохраняем конфигурацию – меню «File», далее пункт «Save Multi Devices Configs» и указываем имя файла, желательно в отдельном каталоге (что бы потом не мучиться и не искать нужные файлы), т.к. вместе с общим файлом создаются отдельные файла для каждой «железки» в Вашей сети.

- Перед загрузкой конфигурации необходимо предварительно загрузить соответствующую топологию сети (меню «File» пункт «Load NetMap»).

- Загружаем конфигурацию – меню «File» пункт «Load Multi Devices Configs» и указываем общий файл конфигурации (в этом же каталоге должны лежать и отдельные файла устройств сети).

Лабораторная работа 3

ОСНОВНАЯ КОНФИГУРАЦИЯ МАРШРУТИЗАТОРА

Цель

Изучить основные команды базовой конфигурации маршрутизатора. Выполнить пошагово базовую конфигурацию маршрутизатора.

Теоретические сведения

Центральный процессор (CPU) выполняет инструкции операционной системы, функции маршрутизации и коммутации. RAM является энергозависимой памятью и ее содержание теряется, когда… – операционной системы (IOS); Cisco IOS копируется в RAM в процессе загрузки.Команды базовой конфигурации

1. В этой работе, Вы получите практику в базовой конфигурации и ознакомитесь с командами маршрутизатора Cisco. 2. Для выполнения работы необходимо загрузить созданную ранее топологию (см.… 3. Выберите Router1 из основного меню (пункт «eRouters») и нажмите Enter для получения приглашения ввода команд…Задание

Проведите настройку второго маршрутизатора (Router2) самостоятельно:

– смените имя;

– установите пароль для перехода в привилегированный режим;

– настройте интерфейс FastEthernet 0/0;

– просмотрите информацию по интерфейсам;

– проверьте связь между первым и вторым маршрутизаторами (используйте команду ping ip-address).

Лабораторная работа 4

ДОПОЛНИТЕЛЬНАЯ КОНФИГУРАЦИЯ МАРШРУТИЗАТОРА

Цель

Изучить команды расширенной конфигурации маршрутизатора. Выполнить пошагово расширенную конфигурацию маршрутизатора.

Теоретические сведения

Маршрутизаторы имеют еще один вид специальных физических разъемов, основной целью которые является получение и перенаправление пакетов, они… Из привилегированного режима EXEC можно перейти в режим «глобальной» конфигурации (это Вы делали в предыдущей…Основные команды

1. В этой работе Вы ознакомитесь еще с несколькими командами маршрутизатора Cisco, которые необходимы для конфигурации. 2. Для выполнения работы необходимо загрузить созданную ранее топологию и… 3. Зададим пароль на консольный вход на маршрутизатор. Все действия проделываем в режиме «глобальной» конфигурации…Задание

Маршрутизаторы 3 и 4 сконфигурируйте самостоятельно:

– задайте имя;

– задайте secret пароль для привилегированного режима;

– задайте IP адреса и маски для интерфейсов в соответствии с таблицей (см. Таблицу 1.);

– на маршрутизаторе 3 установите для интерфейса Serial 1 (тот, что соединен с Router1) параметр bandwidth = 64kb и clock rate);

– активируйте сконфигурированные интерфейсы;

– проверьте связь Router3 с Router1 и Router4;

– запишите конфигурацию в NVRAM.

Лабораторная работа 5

БАЗОВАЯ НАСТРОЙКА МАРШРУТИЗАТОРА

Цель

Закрепить полученные в предыдущих работах знания по работе в программе Boson Designer и Boson NetSim, а также базовой конфигурации маршрутизотора.

Базовая настройка маршрутизатора включает основную и дополнительную настройки, рассмотренные в предыдущих лабораторных работах.

Задание

1. Используя программу Boson Designer, построить топологию сети, представленной на рисунке 14.

2. Выполнить базовую настройку сетевых устройств (маршрутизаторов и рабочих станций).

3. Проверить связь между всеми устройствами.

Примечание

1. На маршрутизаторах настроить значение параметра clock rateна Serial интерфейсах помеченных как DCE равным 64000.

2. На маршрутизаторах необходимо настроить RIP маршрутизацию (более подробно будет рассмотрена в следующих лабораторных работах). Для этого необходимо выполнить следующие команды:

HQ(config)#router rip

HQ(config-router)#network 192.168.1.0

HQ(config-router)#network 192.168.4.0

HQ(config-router)#network 192.168.5.0

B1(config)#router rip

B1(config-router)#network 192.168.2.0

B1(config-router)#network 192.168.4.0

B2(config)#router rip

B2(config-router)#network 192.168.3.0

B2(config-router)#network 192.168.5.0

3. Для конфигурации интерфейсов на рабочих станций использовать команду winipcfg.

Рис. 14 Топология сети.

Таблица 2.

| Device | Interface | IP Address | Subnet Mask | Default Gateway |

| HQ | Fa0/0 | 192.168.1.1 | 255.255.255.0 | - |

| S0/0 | 192.168.4.1 | 255.255.255.0 | - | |

| S0/1 | 192.168.5.1 | 255.255.255.0 | - | |

| B1 | Fa0/0 | 192.168.2.1 | 255.255.255.0 | - |

| S0/0 | 192.168.4.2 | 255.255.255.0 | - | |

| B2 | Fa0/0 | 192.168.3.1 | 255.255.255.0 | - |

| S0/1 | 192.168.5.2 | 255.255.255.0 | - | |

| PC1 | NIC | 192.168.2.2 | 255.255.255.0 | 192.168.2.1 |

| PC2 | NIC | 192.168.1.2 | 255.255.255.0 | 192.168.1.1 |

| PC3 | NIC | 192.168.3.2 | 255.255.255.0 | 192.168.3.1 |

Лабораторная работа 6

ИСПОЛЬЗОВАНИЕ TELNET ДЛЯ ДОСТУПА К МАРШРУТИЗАТОРУ

Цель

Изучить команды для работы с маршрутизатором посредством telnet.

Теоретические сведения

В сессии Telnet выделяют клиентскую и серверную сторону, хотя протокол полностью симметричен. После установления транспортного соединения оба его… – Прикладными данными (т.е. данными, которые идут от пользователя к текстовому… – Командами протокола Telnet, частным случаем которых являются опции, служащие для уяснения возможностей и…Основные команды

1. В этой работе Вы ознакомитесь с работой с маршрутизаторами посредством Telnet. 2. Для выполнения работы необходимо загрузить созданную ранее топологию и… 3. Итак, с Router1 пробуем зайти Telnet на Router2 по IP адресу и посмотреть активных пользователей. Можно…Лабораторная работа 7

СОХРАНЕНИЕ И ВОССТАНОВЛЕНИЕ КОНФИГУРАЦИИ МАРШРУТИЗАТОРА

С ПОМОЩЬЮ TFTP СЕРВЕРА

Цель

Изучить команды для сохранения и последующего восстановления файла конфигурации маршрутизатора на выделенном tftp сервере.

Теоретические сведения

После загрузки IOS программа начальной загрузки (bootstrap) пытается найти загрузочную конфигурацию (startup-config) в NVRAM. В файле начальной… TFTP (Trivial File Transfer Protocol – простой протокол передачи файлов)…Основные команды

1. В этой работе Вы научитесь сохранять рабочую конфигурацию маршрутизатора на удаленный tftp сервер и затем восстанавливать ее. 2. Для выполнения работы необходимо загрузить созданную ранее топологию и… 3. В качестве tftp сервера будем использовать рабочую станцию PC1. Напомним, что PC1 имеет IP адрес 195.10.1.2, маску…Задание

Самостоятельно попробуйте сохранить на tftp сервере running-config, затем изменить (поменять ее, например имя маршрутизатора, настройку интерфейсов, но только не того который подключен к tftp серверу J) и восстановить.

Лабораторная работа 8

ПРОТОКОЛ CDP

Цель

Изучить функционирование Cisco Discovery Protokol (CDP) и его использования для получения представления о топологии сети.

Теоретические сведения.

Команды просмотра сведений CDP: show cdp interface Посмотреть …Лабораторная работа 9

КОНФИГУРИРОВАНИЕ КОММУТАТОРА CATALYST 1900

1. В этой работе Вы ознакомитесь с основными командами коммутатора CATALYST 1900.

2. Для выполнения работы необходимо загрузить созданную ранее топологию и конфигурацию (см. лабораторную работу № 8).

3. Выбираем для работы Switch1. Нажимаем Enter и получаем приглашение для ввода команд. Команда enable используется для перехода в привилегированный режим. По команде ? получаем список команд доступных в привилегированном режиме. Disable переводит из привилегированного режима в пользовательский режим.

Enter

Switch> enable

Switch # ?

Switch# disable

Switch>

4. Перейдя обратно в привилегированный режим переключимся в режим конфигурации и изменим имя коммутатору.

Switch> enable

Switch# configure terminal

Switch(config)# hostname 1900sw1

1900sw1(config)# exit

1900sw1#

5. Посмотрим на активную конфигурацию

1900sw1# show running-config

6. Для удаления текущей конфигурации используется следующая команда

1900sw1# delete nvram

7. Теперь по новой попытаемся сконфигурировать коммутатор. Переходим в привилегированный режим, затем в режим «глобальной» конфигурации. Изменяем имя коммутатору, устанавливаем пароль для перехода в привилегированный режим, задаем IP адрес коммутатора и шлюз «по умолчанию».

Switch> enable

Switch# configure terminal

Switch(config)# hostname 1900sw1

1900sw1(config)# enable password level 15 cisco

1900sw1(config)# ip address 195.10.1.99 255.255.255.0

1900sw1(config)# ip default-gateway 195.10.1.1

8. Для просмотра информации о IP адресе, маске и шлюзе по умолчанию вводим

1900sw1# show ip

9. Для просмотра информации по интерфейсам воспользуйтесь командой

1900sw1# show interfaces

10. Какая версия ISO используется на 1900sw2?

11. Какой его базовый IP адрес?

12. Получите таблицу MAC-адресов

1900sw1# show mac-address-table

13. Определите для устройства с MAC-адресом 1111-1111-1111 постоянный порт e0/5. Проверьте действия просмотрев таблицу MAC-адресов.

1900sw1(config)# mac-address-table permanent 1111-1111-1111 e0/5

1900sw1(config)# exit

1900sw1# show mac-address-table

14. Определим порт e0/9 как secure, то есть позволить только одному устройству соединяться с этим портом в будущем.

1900sw1(config)# interface e0/9

1900sw1(config-if)# port secure

1900sw1(config-if)# port secure max-mac-count 1

Задание

Самостоятельно сконфигурируйте Switch2

– задайте имя 1900sw2

– IP адрес 195.10.1.100/24 и default-gateway 195.10.1.1

Лабораторная работа 10

КОНФИГУРИРОВАНИЕ VLAN НА КОММУТАТОРЕ

Цель

Изучить преимущества использования и этапы конфигурации VLAN

Теоретические сведения

VLAN (Virtual Local Area Network) – группа устройств, имеющих возможность взаимодействовать между собой напрямую на канальном уровне, хотя физически при этом они могут быть подключены к разным сетевым коммутаторам. И наоборот, устройства, находящиеся в разных VLAN'ах, невидимы друг для друга на канальном уровне, даже если они подключены к одному коммутатору, и связь между этими устройствами возможна только на сетевом и более высоких уровнях.

В современных сетях VLAN – главный механизм для создания логической топологии сети, не зависящей от её физической топологии.

Гибкое разделение устройств на группы

Как правило, одному VLAN соответствует одна подсеть. Устройства, находящиеся в разных VLAN, будут находиться в разных подсетях. Но в то же время VLAN не привязан к местоположению устройств и поэтому устройства, находящиеся на расстоянии друг от друга, все равно могут быть в одном VLAN независимо от местоположения

Уменьшение количества широковещательного трафика в сети

Каждый VLAN – это отдельный широковещательный домен. Например, коммутатор – это устройство 2 уровня модели OSI. Все порты на коммутаторе, где нет VLANов, находятся в одном широковещательном домене. Создание VLAN на коммутаторе означает разбиение коммутатора на несколько широковещательных доменов. Если один и тот же VLAN есть на разных коммутаторах, то порты разных коммутаторов будут образовывать один широковещательный домен.

Увеличение безопасности и управляемости сети

1. Для выполнения работы необходимо создать топологию, представленную на рисунке. При этом использовать коммутаторы 1900 серии. 2. Задайте… Router>enable Router#Лабораторная работа 11

КОНФИГУРИРОВАНИЕ VLAN Trunking Protokol (VTP) НА КОММУТАТОРЕ

Цель

Изучить преимущества использования и этапы конфигурации VLAN

Теоретические сведения

VLAN Trunking Protocol (VTP) – проприетарный протокол компании Cisco Systems, предназначенный для создания, удаления и переименования VLANов на сетевых устройствах. Передавать информацию о том, какой порт находится в каком VLANе, он не может.

Режимы работы протокола

Основные команды

1. Для выполнения работы используйте топологию используйте топологию,… 2. Выполните настройку интерфейсов и имен коммутаторов Switch 3 и Switch 4 в соответствии с таблицей. …Реализуйте представленную на рисунке ниже топологию и выполните настройку VTP (используйте коммутаторы 2900 серии).

Лабораторная работа 12

СТАТИЧЕСКАЯ МАРШРУТИЗАЦИЯ

Цель

Изучить основные команды и последовательность действий при настройке статической маршрутизации.

Теоретические сведения.

- Протоколы маршрутизации. - Статическая маршрутизация. Протоколы маршрутизации позволяют маршрутизаторам динамически узнавать информацию о путях из одной сети в другую. Вот…Задание

Используя топологию, представленную на Рис. 10. (см. лабораторную работу № 1) и таблицу IP адресов (см. Таблица 1), настройте статическую маршрутизацию между Router1, Router2, Router3, Router4 и Router5. Любой из указанных маршрутизаторов должен «пинговаться» с любого другого.

Лабораторная работа 13

ДИНАМИЧЕСКАЯ RIP МАРШРУТИЗАЦИЯ

Цель

Изучить основные команды и последовательность действий при настройке динамической RIP маршрутизации.

Теоретические сведения.

Для того чтобы войти в режим конфигурирования RIP необходимо набрать команду router rip. Далее с помощью команды version <1|2> можно указать…Основные команды

1. Для выполнения работы необходимо использовать топологию, созданную в лабораторной работе 8 (или создать заново). 2. При выполнении работы будет выполняться конфигурация маршрутизаторов… 3. Задайте имена маршрутизаторов и сконфигурируйте интерфейсы (см. Таблицу).Задание

Используя топологию, представленную на Рис. 10. и таблицу IP адресов (см. Таблица 1), настройте динамическую RIP маршрутизацию между Router1, Router2, Router3, Router4 и Router5. Любой из указанных маршрутизаторов должен «пинговаться» с любого другого.

Лабораторная работа 14

ДИНАМИЧЕСКАЯ OSPF МАРШРУТИЗАЦИЯ

Цель

Изучить основные команды и последовательность действий при настройке динамической OSPF маршрутизации.

Теоретические сведения.

Протокол OSPF является стандартным протоколом маршрутизации для использования в сетях IP. Основные принципы организации современной версии протокола маршрутизации OSPF изложены в RFC 2328. Протокол OSPF представляет собой классический протокол маршрутизации класса Link–State, который обеспечивает:

– отсутствие ограничений на размер сети

– поддержку внеклассовых сетей

– передачу обновлений маршрутов с использованием адресов типа multicast

– достаточно большую скорость установления маршрута

– использование процедуры authentication при передаче и получении обновлений маршрутов.

Преимущества использования протокола OSPF

Иерархическая маршрутизация

Варианты использования коэффициентов при расчете пути:Задание

Используя топологию, представленную на Рис. 10 и таблицу IP адресов (см. Таблица 1), настройте динамическую OSPF маршрутизацию между Router1, Router2, Router3, Router4 и Router5. Любой из указанных маршрутизаторов должен «пинговаться» с любого другого.

Списки доступа (Access Lists)

Списки доступа (access-lists) используются в целом ряде случаев и являются общим механизмом задания условий, которые маршрутизатор проверяет перед выполнением каких-либо действий. Некоторые примеры использования списков доступа:

- Управление передачей пакетов на интерфейсах

- Управление доступом к виртуальным терминалам маршрутизатора и управлению через SNMP (Simple Network Management Protocol - протокол простого управления сетями)

- Ограничение информации, передаваемой динамическими протоколами маршрутизации

Конфигурирование списков доступа

Если используются нумерованные списки, то номера их должны лежать в определенных диапазонах, в зависимости от области применения списка. Некоторые,… Протокол Диапазон номеров Стандартный…Создание списков доступа

Использование tftp-сервера для создания списков доступа

Поскольку порядок строк в списке доступа очень важен, а также поскольку невозможно изменить этот порядок или исключить какие-либо строки из существующего списка доступа, рекомендуется создавать списки доступа на tftp-сервере и загружать их целиком в маршрутизатор, а не пытаться редактировать их на маршрутизаторе.

Назначение списков доступа на интерфейсы

Для большинства протоколов можно задать раздельные списки для разных направлений трафика. Если список доступа назначен на входящий через интерфейс трафик, то при… Если список доступа назначен на выходящий через интерфейс трафик, то после принятия решения о передаче пакета через…Списки доступа для протокола IP

Стандартные и расширенные нумерованные списки доступа

Поддерживаются следующие виды списков доступа для IP:

- Стандартные списки доступа (проверяют адрес отправителя пакета)

- Расширенные списки доступа (проверяют адрес отправителя, адрес получателя и другие параметры пакета)

- Динамические расширенные списки доступа

Каждый вид ACL необходимо размещать там, где он будет наиболее эффективно отрабатывать:

Стандартный ACL размещают как можно ближе к адресату

Расширенный ACL размещают как можно ближе к источнику блокируемого трафика

Создание стандартного списка доступа

Критерии записываются последовательно в следующем формате:

access-list access-list-number {deny | permit}source [source-wildcard]

Пример:

access-list 1 deny 192.168.1.0 0.0.0.255

access-list 1 permit 192.168.0.0 0.0.255.255

Разрешается прохождение пакетов с адресов в блоке 192.168.0.0/16 за исключением адресов 192.168.1.0/24

Запись критериев в другом порядке приведет к тому, что второе условие не будет работать никогда.

В отличие от метода записи маски на сетевых интерфейсах маска в списках доступа записана инверсно, единицами отмечены биты, которые НЕ будут проверяться. Такая маска называется wildcard маска.

Часто используемое описание фильтра, которому удовлетворяет любой адрес 0.0.0.0 255.255.255.255 имеет специальное обозначение "any".

access-list access-list-number {deny | permit} any

Создание расширенного списка доступа

access-list access-list-number {deny | permit} protocol source [source-wildcard] [operastor operand] [port port-number or name] destination… access-list access-list-number {deny | permit} protocol any any access-list access-list-number {deny | permit} protocol host source host destinationСоздание именованных списков доступа

Именованные списки доступа не распознаются Cisco IOS версиях младше 11.2.

Прежде чем использовать именованные списки доступа, запомните следующее:

- Именованные списки несовместимы с предыдущими версиями IOS.

- Не во всех случаях, где необходимы списки доступа, могут быть использованы именованные списки.

- Не могут существовать одновременно стандартный и расширенный списки с одинаковым именем.

Создание стандартного именованного списка доступа

Шаг 1. Задание имени и переход в режим формирования списка.

Router(config)#ip access-list standard name

Шаг 2. Задание критериев в порядке, в котором они должны применяться в списке.

Router(config-std-nacl)#deny {source [source-wildcard]| any}

Или

Router(config-std-nacl)#permit {source [source-wildcard]| any}

Шаг 3. Выход из режима формирования списка.

Router(config-std-nacl)#exit

Расширенный именованный список доступа создается аналогично.

Назначение списка доступа на интерфейс или терминальную линию.

access-class access-list-number {in | out} В режиме конфигурирования интерфейса выполните команду: ip access-group {access-list-number | name} {in | out}Примеры расширенных списков доступа

Первый критерий разрешает любые входящие TCP-соединения на порты с номерами больше 1023. Второй критерий разрешает входящие SMTP-соединения на адрес 128.88.1.2. Следующий критерий разрешает прохождение ICMP-сообщений.

ВСЕ остальные пакеты, входящие с интерфейса Ethernet0 будут ОТБРОШЕНЫ!

!

access-list 102 permit tcp 0.0.0.0 255.255.255.255 128.88.0.0 0.0.255.255 gt 1023

access-list 102 permit tcp 0.0.0.0 255.255.255.255 128.88.1.2 0.0.0.0 eq 25

access-list 102 permit icmp 0.0.0.0 255.255.255.255 128.88.0.0 255.255.255.255

!

interface ethernet 0

ip access-group 102 in

!

Пример именованного списка доступа

Создается стандартный список доступа с именем Internet_filter и расширенный список доступа с именем marketing_group:

!

interface Ethernet0/5

ip address 2.0.5.1 255.255.255.0

ip access-group Internet_filterout

ip access-group marketing_groupin

...

!

ip access-list standard Internet_filter

permit 1.2.3.4

deny any

ip access-list extended marketing_group

permit tcp any 171.69.0.0 0.0.255.255 eq telnet

deny tcp any any

permit icmp any any

deny udp any 171.69.0.0 0.0.255.255 lt 1024

deny ip any any log

!

Лабораторная работа 15

КОНФИГУРИРОВАНИЕ Standard Access List НА МАРШРУТИЗАТОРЕ

Цель

Изучить настройку стандартного списков доступа на маршрутизаторе.

1. Для выполнения работы необходимо использовать топологию, созданную в лабораторной работе 8 (или создать заново).

2. При выполнении работы будет выполняться конфигурация маршрутизаторов Router1, Router2 и Router4.

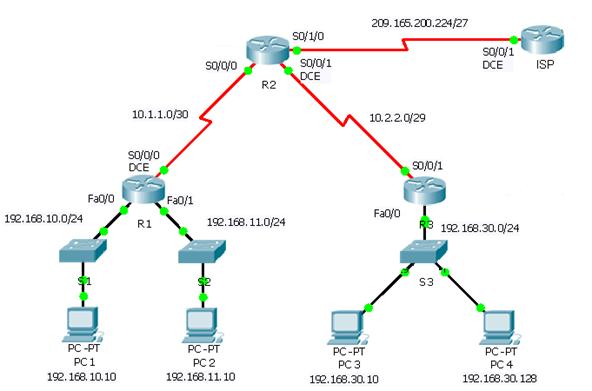

3. Выполните базовую конфигурацию маршрутизаторов и сконфигурируйте интерфейсы (см. Таблицу). 4. Выполните настройку RIP маршрутизации.5. Проверьте связь Router 4 и Router 2Router4#ping 24.17.2.26. Создадим стандартный ACL с номером «1», который блокирует IP трафик только от одного адреса – 24.17.2.18 и разрешает остальной трафикRouter2(config)#access-list 1 deny host 24.17.2.18ИЛИRouter2(config)#access-list 1 deny 24.17.2.18 0.0.0.0 ИЛИRouter2(config)#access-list 1 deny 24.17.2.18 Router2(config)#access-list 1 permit any 7. После создания ACL его необходимо применить на конкретном интерфейсе – Ethernet 0. Т.к. мы хотим заблокировать входящий трафик, то необходимо указать соответствующее «направление» трафика – «IN»Router2(config)#interface ethernet0 Router2(config-if)#ip access-group 1 in Router2(config-if)#exit 8. Проверим работу ACL.Router4#ping 24.17.2.29. Для просмотра настроенных ACL можно воспользоваться командой show running-configRouter2#show running-config 10. Команда show ip interface позволит посмотреть какие ACL применены на данном интерфейсеRouter2#show ip interface 11. Команда show access-list позволяет посмотреть ACL созданные на маршрутизаторе.Router2#show access-lists Задание 1. Создать топологию представленную на рисунке. Использовать маршрутизаторы 2620 и коммутаторы 2950.2. Выполнить базовую конфигурацию устройств и конфигурацию интерфейсов согласно топологии и таблице IP адресов.3. Выполнить настройку RIP маршрутизации между маршрутизаторами R1, R2 и R3.4. Выполнить настройку статической маршрутизации для обеспечения доступа к ISP.5. Проверить связи между всеми узлами реализованной топологии.6. Выполнить на основе стандартных ACL реализацию следующей политики доступа6.1. Для сетей, подключенных к R1:Узлам подсети 192.168.10.0/24 разрешить доступ ко всем узлам за исключением подсети 192.168.11.0/24.Узлам подсети 192.168.11.0/24 разрешить доступ ко всем узлам, кроме выхода в интернет (т.е. запретить доступ к ISP)6.2. Для подсети, подключенной к R3: Всем узлам подсети 192.168.30.0/24 разрешить весь трафик. Узлу 192.168.30.128 запретить трафик за пределы своей подсети.

4. Выполните настройку RIP маршрутизации.5. Проверьте связь Router 4 и Router 2Router4#ping 24.17.2.26. Создадим стандартный ACL с номером «1», который блокирует IP трафик только от одного адреса – 24.17.2.18 и разрешает остальной трафикRouter2(config)#access-list 1 deny host 24.17.2.18ИЛИRouter2(config)#access-list 1 deny 24.17.2.18 0.0.0.0 ИЛИRouter2(config)#access-list 1 deny 24.17.2.18 Router2(config)#access-list 1 permit any 7. После создания ACL его необходимо применить на конкретном интерфейсе – Ethernet 0. Т.к. мы хотим заблокировать входящий трафик, то необходимо указать соответствующее «направление» трафика – «IN»Router2(config)#interface ethernet0 Router2(config-if)#ip access-group 1 in Router2(config-if)#exit 8. Проверим работу ACL.Router4#ping 24.17.2.29. Для просмотра настроенных ACL можно воспользоваться командой show running-configRouter2#show running-config 10. Команда show ip interface позволит посмотреть какие ACL применены на данном интерфейсеRouter2#show ip interface 11. Команда show access-list позволяет посмотреть ACL созданные на маршрутизаторе.Router2#show access-lists Задание 1. Создать топологию представленную на рисунке. Использовать маршрутизаторы 2620 и коммутаторы 2950.2. Выполнить базовую конфигурацию устройств и конфигурацию интерфейсов согласно топологии и таблице IP адресов.3. Выполнить настройку RIP маршрутизации между маршрутизаторами R1, R2 и R3.4. Выполнить настройку статической маршрутизации для обеспечения доступа к ISP.5. Проверить связи между всеми узлами реализованной топологии.6. Выполнить на основе стандартных ACL реализацию следующей политики доступа6.1. Для сетей, подключенных к R1:Узлам подсети 192.168.10.0/24 разрешить доступ ко всем узлам за исключением подсети 192.168.11.0/24.Узлам подсети 192.168.11.0/24 разрешить доступ ко всем узлам, кроме выхода в интернет (т.е. запретить доступ к ISP)6.2. Для подсети, подключенной к R3: Всем узлам подсети 192.168.30.0/24 разрешить весь трафик. Узлу 192.168.30.128 запретить трафик за пределы своей подсети.  Рис. Топология сети Таблица IP адресов

Рис. Топология сети Таблица IP адресов

Лабораторная работа 16

КОНФИГУРИРОВАНИЕ Extended Access List НА МАРШРУТИЗАТОРЕ

Цель

Изучить настройку расширенных списков доступа на маршрутизаторе.

1. Для выполнения работы необходимо использовать топологию, созданную в лабораторной работе 8 (или создать заново). Возможно, загрузить конфигурацию, которая была создана в предыдущей лабораторной работе. В этом случае необходимо отключить применение ACL 1 на Ethernet 0 Router 2 и пункты 2-4 выполнять нет необходимости.

Router2>enable

Router2#conf t

Router2(config)#interface ethernet0

Router2(config-if)#no ip access-group 1 in

2. При выполнении работы будет выполняться конфигурация маршрутизаторов Router1, Router2 и Router4.

3. Выполните базовую конфигурацию маршрутизаторов и сконфигурируйте интерфейсы (см. Таблицу). 4. Выполните настройку RIP маршрутизации.5. Проверьте связь Router 4 и Router 2Router4#ping 24.17.2.26. Настроим расширенные списки доступа, которые позволят:– входящий Telnet трафик на интерфейсе Serial 0 маршрутизатора Router 1только из подсети 24.17.2.16 255.255.255.240 (или 24.17.2.16/27)– входящий трафик на интерфейсе Ethernet 0 маршрутизатора Router 1 только из подсети 24.17.2.0 255.255.255.240 (или 24.17.2.0/27)Router1#conf t Router1(config)#Router1(config)#access-list 101 permit tcp 24.17.2.16 0.0.0.15 any eq telnet logRouter1(config)#access-list 102 permit ip 24.17.2.0 0.0.0.15 any log

4. Выполните настройку RIP маршрутизации.5. Проверьте связь Router 4 и Router 2Router4#ping 24.17.2.26. Настроим расширенные списки доступа, которые позволят:– входящий Telnet трафик на интерфейсе Serial 0 маршрутизатора Router 1только из подсети 24.17.2.16 255.255.255.240 (или 24.17.2.16/27)– входящий трафик на интерфейсе Ethernet 0 маршрутизатора Router 1 только из подсети 24.17.2.0 255.255.255.240 (или 24.17.2.0/27)Router1#conf t Router1(config)#Router1(config)#access-list 101 permit tcp 24.17.2.16 0.0.0.15 any eq telnet logRouter1(config)#access-list 102 permit ip 24.17.2.0 0.0.0.15 any log

7. Применим созданные ACL на соответствующие интерфейсы

Router1(config)#interface serial0

Router1(config-if)#ip access-group 101 in

Router1(config-if)#exit

Router1(config)#interface ethernet0

Router1(config-if)#ip access-group 102 in

Router1(config-if)#exit

8. Проверим работу ACL и правильность их настройки. Командой ping проверим прохождение пакетов до интерфейса Serial 0 маршрутизатора Router 1. Мы не должны получить ответа, т.к. входящие пакеты были отвергнуты маршрутизатором в соответствии с примененным на интерфейсе ACL.

Router4#ping 24.17.2.17

9. Настроим возможность доступа к Router 1 через Telnet

Router1(config)#

Router1(config)#line vty 0 4

Router1(config-line)#login

Router1(config-line)#password boson

Router1(config-line)#exit

9. Проверим доступность маршрутизатора Router 1 через Telnet.

Router4#telnet 24.17.2.17

10. При успешном подключении считаем, что ACL работает правильно. Для возврата в режим CLI Router 4 используйте уже известную комбинацию control+shift+6 затем x. Необходимо закрыть соединение с Router 1 с помощью команды disconnect<номер соединения>, в нашем случае имеем только одно соединение, с номером 1.

Router4#disconnect 1

11. Попробуем «пропинговать» интерфейс Serial 0 Router 4 с маршрутизатора Router 2

Router2#ping 24.17.2.18

При правильной настройки ACL мы должны получить отрицательный результат, т.е. мы не получим ответа от маршрутизатора Router 4. Причиной является блокировка ответных пакетов на интерфейсе Serial 0 маршрутизатора Router 1.

12. Попробуем «пропинговать» интерфейс Ethernet 0 маршрутизатора Router 1.

Router2#ping 24.17.2.1

13. Попробуем подключиться с маршрутизатора Router 2 через Telnet к маршрутизатору Router 1.

Router2#telnet 24.17.2.1

13. Для просмотра сведений по настроенным ACL используйте следующие команды:

Router1#show running-config

Router1#show ip interface

Router1#show access-lists

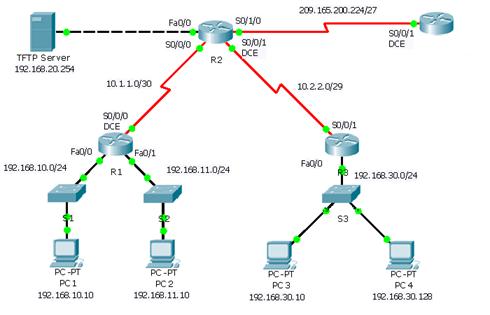

Задание 1. Создать топологию, представленную на рисунке. Использовать маршрутизаторы 2620 и коммутаторы 2950.2. Выполнить базовую конфигурацию устройств и конфигурацию интерфейсов согласно топологии и таблице IP адресов.3. Выполнить настройку RIP маршрутизации между маршрутизаторами R1, R2 и R3.4. Выполнить настройку статической маршрутизации для обеспечения доступа к ISP.5. Проверить связи между всеми узлами реализованной топологии.6. Выполнить на основе расширенных ACL реализацию следующей политики доступа6.1. Для сетей, подключенных к R1:Для подсети 192.168.10.0/24 блокировать Telnet доступ ко всем узлам и TFTP доступ к корпоративному TFTP серверу 192.168.20.254. Остальной трафик разрешен.Для подсети 192.168.11.0/24 разрешается TFTP доступ к корпоративному TFTP серверу 192.168.20.254. Блокировать весь остальной трафик из подсети 192.168.11.0/24 до подсети 192.168.20.0/24. Разрешить весь остальной трафик.6.2. Для подсети, подключенной к R3:Для подсети 192.168.30.0/24 блокировать весь трафик до подсети 192.168.20.0/24.Для первой половины IP адресов подсети 192.168.30.0/24 (маска подсети 255.255.255.128) разрешить трафик до всех остальных узлов.Для второй половины IP адресов подсети 192.168.30.0/24 (маска подсети 255.255.255.128) разрешить WEB и ICMP трафик до всех остальных узлов. Остальной трафик неявно запретить.

Рис. Топология сети Таблица IP адресов

Рис. Топология сети Таблица IP адресов

Лабораторная работа 17

КОНФИГУРИРОВАНИЕ Named Access List НА МАРШРУТИЗАТОРЕ

Цель

Изучить настройку именованных списков доступа на маршрутизаторе.

1. Для выполнения работы необходимо использовать топологию, созданную в лабораторной работе 8 (или создать заново).

2. При выполнении работы будет выполняться конфигурация маршрутизаторов Router1 и Router4, а также рабочей станции PC 1.

3. Выполните базовую конфигурацию маршрутизаторов и сконфигурируйте интерфейсы (см. Таблицу).

4. Выполните настройку RIP маршрутизации между подсетями.

5. Проверьте связь между PC 1 и маршрутизатором Router 1.

6. Создадим именованный ACL блокирующий ICMP пакеты от PC 1 до интерфейса Serial 0 маршрутизатора Router 1.

Router1(config)# ip access-list extended deny_ping

Router1(config-ext-acl)#deny icmp host 192.168.1.18 192.168.1.1 0.0.0.0 log

Router1(config-ext-acl)#permit ip any any log

7. Применим созданный ACL на «входе» интерфейса Serial 0

Router1(config-ext-acl)#exit Router1(config)#interface Serial 0

Router1(config-if)#ip access-group deny_ping in

8. Проверьте работу ACL «пропинговав» с PC 1 Router 1 и «пропинговав» с Router 4 Router 1. В консоли Router 1 должны появиться сообщения о применении ACL.

Лабораторная работа 18

КОНФИГУРИРОВАНИЕ СЕТЕВЫХ УСТРОЙСТВ (ИТОГОВАЯ)

Задание

1. Реализовать представленную на рисунке топологию сети, использовать маршрутизаторы 2620 и коммутаторы 2950.

2. Выполнить базовую настройку сетевых устройств:

– задать имя;

– установить пароль для входа через консольный порт;

– установить пароль для перехода в привилегированный режим;

– настройте приветствие (баннер) при входе;

– обеспечьте возможность подключения к маршрутизаторам с помощью Telnet

3. Выполните эффективное планирование адресного пространства и заполните недостающие данные таблицы:

– во всех LAN не более 62 хостов;

– диапазон для сегмента R1-ISP – 209.165.200.224/27;

– диапазон для сегмента ISP-Web Server – 192.168.99.0/24;

– диапазон для сегментов между маршрутизаторами 10.1.1.0/24 (соответственно выделите три подсети);

– диапазон для сегмента LAN, подключенного к R2 – 192.168.20/24;

– сегмента LAN, подключенный к R2 содержит две VLAN: VLAN 10 (PC 1, PC 2, PC 4 и PC 5) и VLAN 20 (PC 3 и PC 6)

– для сегмента LAN, подключенного к R2, выделить три подсети; первую подсеть использовать для устройств VLAN 10, вторую для VLAN 20, третью для интерфейсов VLAN 1 на коммутаторах;

– интерфейс Fa 0/1 R2 назначить на VLAN 10 и использует первый IP адрес из диапазона;

– интерфейс Fa 0/0 R2 назначить на VLAN 20 и использует первый IP адрес из диапазона;

– рабочие станции VLAN 10 и VLAN 20 используют следующие свободные IP адреса из доступного диапазона

– диапазон для сегмента LAN, подключенного к R3 – 192.168.30.0/24;

4. Выполните настройку сетевых интерфейсов.

5. Выполнить настройку VTP на коммутаторах, при этом SW 1 работает в режиме Server, SW 2 и SW 3 в режиме Client.

6. Выполнить настройку VLAN на коммутаторах.

7. Выполнить настройку статической маршрутизации до ISP.

8. Выполнить настройку OSPF маршрутизации.

9. Выполнить настройку ACL:

– запретить Telnet трафик от ISP;

– запретить Telnet трафик к R2 из LAN, подключенной к R3;

– запретить PC 8 трафик за пределы своей подсети;

– узлам VLAN 20 запретить доступ к узлам VLAN 10

Рис. Топология сети

Таблица IP адресов.

| device | interface | ip address | default gateway |

| ISP | S0 | 209.165.200.225/27 | |

| Fa 0/0 | 192.168.99.1/24 | ||

| R1 | S0 | ||

| S1 | |||

| S2 | 209.165.200.226/27 | ||

| R2 | S0 | ||

| S1 | |||

| Fa 0/0 | |||

| Fa 0/1 | |||

| R3 | S0 | ||

| S1 | |||

| Fa 0/0 | |||

| SW1 | Vlan 1 | ||

| SW2 | Vlan 1 | ||

| SW3 | Vlan 1 | ||

| PC 1 | NIC | ||

| PC 2 | NIC | ||

| PC 3 | NIC | ||

| PC 4 | NIC | ||

| PC 5 | NIC | ||

| PC 6 | NIC | ||

| PC 7 | NIC | ||

| PC 8 | NIC | ||

| Web Server | NIC | 192.168.99.2/24 |

– Конец работы –

Используемые теги: Знакомство, программой, Boson, Network, Designer0.081

Если Вам нужно дополнительный материал на эту тему, или Вы не нашли то, что искали, рекомендуем воспользоваться поиском по нашей базе работ: Знакомство с программой Boson Network Designer

Что будем делать с полученным материалом:

Если этот материал оказался полезным для Вас, Вы можете сохранить его на свою страничку в социальных сетях:

| Твитнуть |

Хотите получать на электронную почту самые свежие новости?

Новости и инфо для студентов