рефераты конспекты курсовые дипломные лекции шпоры

- Раздел Образование

- /

- Вид работы: Лабораторные Работы

- /

- Тестовий стенд №2 - Вощан Олександр

Реферат Курсовая Конспект

Тестовий стенд №2 - Вощан Олександр

Тестовий стенд №2 - Вощан Олександр - Лабораторная Работа, раздел Образование, Лабораторна работа №3 Windows 7 Ultimate X64, Amd Athlon X2 64 7750+, Озу 4 Гб, Radeon Hd4670 ...

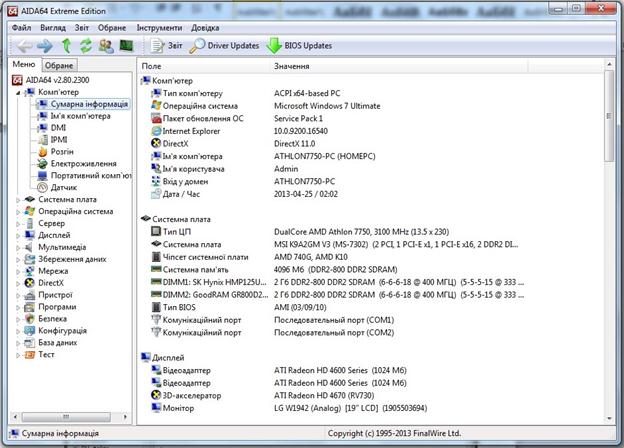

Windows 7 Ultimate x64, AMD Athlon X2 64 7750+, ОЗУ 4 Гб, Radeon HD4670

У відповідності з НДТЗІ 2.5-004-99 «Критерії оцінки захищеності інформації в комп'ютерних системах від НСД» був обраний ряд сторонніх додатків для аудиту та перевірки ОС. Коротка викладка нормативно-правової документації:

«Критерії є методологічною базою для визначення вимог з захисту інформації в комп'ютерних системах від несанкціонованого доступу; створення захищених комп'ютерних систем і засобів захисту від несанкціонованого доступу; оцінки захищеності інформації в комп'ютерних системах і їх придатності для обробки критичної інформації (інформації, що вимагає захисту).

Критерії надають:

1. Порівняльну шкалу для оцінки надійності механізмів захисту інформації від несанкціонованого доступу, реалізованих в комп'ютерних системах.

2. Базу (орієнтири) для розробки комп'ютерних систем, в яких мають бути реалізовані функції захисту інформації.

Критерії можуть застосовуватися до всього спектра комп'ютерних систем, включаючи однорідні системи, багатопроцесорні системи, бази даних, вбудовані системи, розподілені системи, мережі, об'єктно-орієнтовані системи та ін.

В процесі оцінки спроможності комп'ютерної системи забезпечувати захист оброблюваної інформації від несанкціонованого доступу розглядаються вимоги двох видів:

· вимоги до функцій захисту (послуг безпеки);

· вимоги до гарантій.

В контексті критеріїв комп'ютерна система розглядається як набір функціональних послуг. Кожна послуга являє собою набір функцій, що дозволяють протистояти певній множині загроз. Кожна послуга може включати декілька рівнів. Чим вище рівень послуги, тим більш повно забезпечується захист від певного виду загроз. Рівні послуг мають ієрархію за повнотою захисту, проте не обов'язково являють собою точну підмножину один одного. Рівні починаються з першого (1) і зростають до значення n, де n унікальне для кожного виду послуг.

Функціональні критерії розбиті на чотири групи, кожна з яких описує вимоги до послуг, що забезпечують захист від загроз одного із чотирьох основних типів.

Конфіденційність. Загрози, що відносяться до несанкціонованого ознайомлення з інформацією, становлять загрози конфіденційності. Якщо існують вимоги щодо обмеження можливості ознайомлення з інформацією, то відповідні послуги треба шукати в розділі “Критерії конфіденційності”. В цьому розділі описані такі послуги (в дужках наведені умовні позначення для кожної послуги): довірча конфіденційність, адміністративна конфіденційність, повторне використання об'єктів, аналіз прихованих каналів, конфіденційність при обміні (експорті/імпорті).

Цілісність. Загрози, що відносяться до несанкціонованої модифікації інформації, становлять загрози цілісності. Якщо існують вимоги щодо обмеження можливості модифікації інформації, то відповідні послуги треба шукати в розділі “Критерії цілісності”. В цьому розділі описані такі послуги: довірча цілісність, адміністративна цілісність, відкат і цілісність при обміні.

Доступність. Загрози, що відносяться до порушення можливості використання комп'ютерних систем або оброблюваної інформації, становлять загрози доступності. Якщо існують вимоги щодо захисту від відмови в доступі або захисту від збоїв, то відповідні послуги треба шукати в розділі “Критерії доступності”. В цьому розділі описані такі послуги: використання ресурсів, стійкість до відмов, горяча заміна, відновлення після збоїв.

Спостереженість. Ідентифікація і контроль за діями користувачів, керованість комп'ютерною системою становлять предмет послуг спостереженості і керованості. Якщо існують вимоги щодо контролю за діями користувачів або легальністю доступу і за спроможністю комплексу засобів захисту виконувати свої функції, то відповідні послуги треба шукати у розділі “Критерії спостереженості”. В цьому розділі описані такі послуги: реєстрація, ідентифікація і автентифікація, достовірний канал, розподіл обов'язків, цілісність комплексу засобів захисту, самотестування, автентифікація при обміні, автентифікація відправника (невідмова від авторства), автентифікація одержувача (невідмова від одержання).

Крім функціональних критеріїв, що дозволяють оцінити наявність послуг безпеки в комп'ютерній системі, цей документ містить критерії гарантій, що дозволяють оцінити коректність реалізації послуг. Критерії гарантій включають вимоги до архітектури комплексу засобів захисту, середовища розробки, послідовності розробки, випробування комплексу засобів захисту, середовища функціонування і експлуатаційної документації. В цих Критеріях вводиться сім рівнів гарантій (Г-1, ..., Г-7), які є ієрархічними. Ієрархія рівнів гарантій відбиває поступово наростаючу міру певності в тому, що реалізовані в комп'ютерній системі послуги дозволяють протистояти певним загрозам, що механізми, які їх реалізують, в свою чергу коректно реалізовані і можуть забезпечити очікуваний споживачем рівень захищеності інформації під час експлуатації комп'ютерної системи.

Всі описані послуги є більш-менш незалежними. Якщо ж така залежність виникає, тобто реалізація якої-небудь послуги неможлива без реалізації іншої, то цей факт відбивається як необхідні умови для даної послуги (або її рівня). За винятком послуги аналіз прихованих каналів залежність між функціональними послугами і гарантіями відсутня. Рівень послуги цілісність комплексу засобів захисту НЦ-1 є необхідною умовою абсолютно для всіх рівнів всіх інших послуг.

Порядок оцінки комп'ютерної системи на предмет відповідності цим Критеріям визначається відповідними нормативними документами. Експертна комісія, яка проводить оцінку комп'ютерної системи, визначає, які послуги і на якому рівні реалізовані в даній комп'ютерній системі, і як дотримані вимоги гарантій. Результатом оцінки є рейтинг, що являє собою упорядкований ряд (перелічення) буквено-числових комбінацій, що позначають рівні реалізованих послуг, в поєднанні з рівнем гарантій. Комбінації упорядковуються в порядку опису послуг в критеріях. Для того, щоб до рейтингу комп'ютерної системи міг бути включений певний рівень послуги чи гарантій, повинні бути виконані всі вимоги, перелічені в критеріях для даного рівня послуги або гарантій.»

Перша програма це Belarc Advisor Inc., Програма, що перевіряє рівень безпеки комп'ютера при підключенні до мережі, збирає і виводить в браузері детальну інформацію про встановлене програмне і апаратне забезпечення, оновленнях безпеки Windows, статус антивіруса і Центрі Інтернет Безпеки, а також містить бенчмарки CIS (Center for Internet Security). Belarc Advisor показує докладні відомості про жорсткі диски, модулях пам'яті, периферійних пристроях, драйвери, материнської плати, BIOSе і т.д.

Для більш детальної інформації слід звернутися до першоджерела.

Також була протестована програма AIDA64 дані яких зазначаються в додатках 1 та 2;

AIDA64 [колишній Everest] - утиліта є потужним засобом для ідентифікації і тестування практично будь-яких компонентів персонального комп'ютера під управлінням операційних систем сімейства Windows. Надає вам детальні відомості про все апаратному та програмному забезпеченні, крім того, за допомогою вбудованих модулів для тестування і калібрування можна провести додаткову перевірку окремих підсистем ПК. Виводить докладні відомості про все апаратному та програмному забезпеченні, встановленому в системі.

Можливості програми:

· Точна низькорівневий інформація про материнську плату і центральному процесорі

· Детальна інформація про відеоадаптер, драйвери і моніторі

· Інформацію про всі пристроях зберігання

· Вичерпна інформація про мережеві адаптери, мультимедіа і пристроях введення

· Інформація про інше залозі (PCI, PnP, PCMCIA, USB)

· Детальна інформація про Windows, включаючи дату установки, ліцензійний ключ і багато іншого

· Інформація про загальні мережевих ресурсах, список користувачів, груп і багато іншого

· Великий обсяг інформації про мережевий статус, облікові записи пошти, мережевих ресурсах та налаштування інтернет

· Детальна інформація про встановлені програми, запланованих завданнях і програмах в автозапуску

· Інформація про безпеку операційної системи

· Список міжмережевих екранів, антишпигунів і антітроянов

· Тест стабільності системи

· Панель CPUID

· Моніторинг апаратного забезпечення

· Тести продуктивності CPU і FPU

· Тести продуктивності пам'яті

· Модуль тестування продуктивності дисків

· Виявлення можливих проблем налаштування і сумісності програмного і апаратного забезпечення

· Майстер звітів

· Відправка поштою і роздрук звітів.

– Конец работы –

Эта тема принадлежит разделу:

Лабораторна работа №3

ДЕРЖАВНИЙ УНІВЕРСИТЕТ ІНФОРМАЦІЙНО КОМУНІКАЦІЙНИХ ТЕХНОЛОГІЙ... Кафедра Інформаційної безпеки Лабораторна работа Виконали студенти курсу групи ТСД Восьмірко Сергій Вощан Олександр...

Если Вам нужно дополнительный материал на эту тему, или Вы не нашли то, что искали, рекомендуем воспользоваться поиском по нашей базе работ: Тестовий стенд №2 - Вощан Олександр

Что будем делать с полученным материалом:

Если этот материал оказался полезным ля Вас, Вы можете сохранить его на свою страничку в социальных сетях:

| Твитнуть |

Хотите получать на электронную почту самые свежие новости?

Новости и инфо для студентов