Сертификаты

Наиболее важной частью Х.509 используемая им структура сертификатов открытых ключей. Имена всех пользователей различны. Доверенный Орган сертификации (Certification Authority, CA) присваивает каждому пользователю уникальное имя и выдает подписанный сертификат, содержащий имя и открытый ключ пользов а-теля. Структура сертификата Х.509 показана на 22-й [304].

Поле версии определяет формат сертификата. Последовательный номер уникален для конкретного СА. Следующее поле определяет алгоритм, использованный для подписи сертификата, вместе со всеми необходимыми параметрами. Выдавшей организацией является СА. Срок действия представляет собой пару дат, сертификат действителен в промежутке между этими двумя датами. Субъект - это имя пользователя. Информация об открытом ключе включает название алгоритма, все необходимые параметры и открытый ключ . Последним полем является подпись СА.

Если Алиса хочет связаться с Бобом, она сначала извлекает из базы данных его сертификат и проверяет его достоверность. Если у них общий СА, то все просто. Алиса проверяет подпись СА на сертификате Боба.

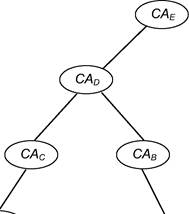

Если они пользуются различными СА, то все гораздо сложнее. Представьте себе древовидную структуру, в которой одни СА сертифицируют другие СА и пользователей. На самом верху находится главный СА. У каждого СА есть сертификаты, подписанные вышестоящим СА и нижестоящим СА. При проверке сертификата Боба Алиса использует эти сертификаты.

Такая схема продемонстрирована на 21-й. Сертификат Алисы заверен САА, сертификат Боба заверен САВ. Алиса знает открытый ключ САА. У САС есть сертификат, подписанный САА, поэтому Алиса может проверить это. У САС есть сертификат, подписанный CAD. И сертификат Боба подписан CAD. Подымаясь по дереву сертификации до общей точки, в данном случае CAD, Алиса может проверить сертификат Боба.

САА ) Боб

/

Алиса