Лекция Тема Виды угроз информационной безопасности

Лекция

Тема Виды угроз информационной безопасности

ВопросыКлассификация и содержание возможных угроз информации

Вернёмся к рассмотренному выше понятию «информационная -

безопасность» (ИБ) как состояние защищенности потребностей личности, общества и государства в информации, при котором обеспечиваются их существование и прогрессивное развитие независимо от наличия внутренних

и внешних информационных угроз. Тогда с позиции обеспечения ИБ можно определить, что под информационной угрозой понимается воздействие дестабилизирующих факторов на состояние информированности, подвергающее опасности жизненно важные интересы личности, общества и государства. В законе РФ «О безопасности» дано определение угрозы безопасности как совокупности условий, факторов, создающих опасность жизненно важным интересам личности, общества и государства. Под угрозой информации в системах ее обработки понимается возможность возникновения на каком-либо этапе жизнедеятельности системы такого явления или события, следствием которого могут быть нежелательные воздействия на информацию. К настоящему времени известно большое количество разноплановых угроз различного происхождения, таящих в себе различную опасность для информации. Для системного представления их удобно классифицировать по виду, возможным источникам, предпосылкам появления и характеру проявления.

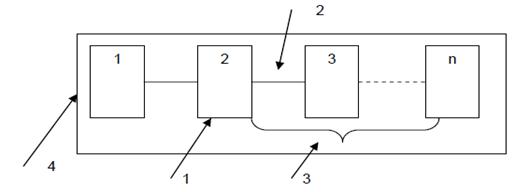

1. Виды угроз Определив понятие «угроза государству, обществу и личности» в широком смысле, рассмотрим его относительно непосредственного воздействия на конфиденциальную информацию, обрабатываемую на каком-либо объекте (кабинете, предприятии, фирме). Анализируя возможные пути воздействия на информацию, представляемую как совокупность п информационных элементов, связанных между собой логическими связями, можно выделить основные нарушения:

—физической целостности (уничтожение, разрушение элементов);

—логической целостности (разрушение логических связей);

—содержания (изменение блоков информации, внешнее навязывание ложной информации);

—конфиденциальности (разрушение защиты, уменьшение степени защищенности информации);

—прав собственности на информацию (несанкционированное копирование, использование).

Возможные пути воздействия на информацию

С учетом этого для таких объектов систем угроза информационной безопасности представляет реальные или потенциально возможные действия или условия, приводящие к овладению конфиденциальной информацией, хищению, искажению, изменению, уничтожению ее и сведений о самой системе, а также к прямым материальным убыткам. Обобщая рассмотренные угрозы, можно выделить три наиболее выраженные для систем обработки информации:

1) подверженность физическому искажению или уничтожению;

2) возможность несанкционированной (случайной или злоумышленной)

модификации;

3) опасность несанкционированного (случайного или преднамеренного)

получения информации лицами, для которых она не предназначалась.

Кроме того, с точки зрения анализа процесса обработки информации выделяют такую угрозу, как блокирование доступа к обрабатываемой информации.

Характер происхождения угроз

Угрозы безопасности информации в современных системах ее обработки определяются умышленными (преднамеренные угрозы) и естественными… обработки информации, а также преднамеренным корыстным воздействием…Предпосылки появления угроз

Существуют следующие предпосылки, или причины, появления угроз: —объективные (количественная или качественная недостаточность элементов системы) — не связанные непосредственно с…Угрозы конфиденциальной информации

Все информационные ресурсы фирмы постоянно подвергаются объективным и субъективным угрозам утраты носителя или ценности информации. Под угрозой,или опасностью, утраты информациипонимается единичное или… Под угрозами конфиденциальной информации принято понимать потенциальные или реально возможные действия по отношению к…Основной угрозой безопасности информационных ресурсов ограниченного распространения является несанкционированный (незаконный, неразрешенный) доступ злоумышленника или постороннего лица к документированной информации и как результат — овладение информацией и противоправное ее использование или совершение иных дестабилизирующих действий.

Под посторонним лицом понимается любое лицо, не имеющее непосредственного отношения к деятельности фирмы (работники других организационных структур, работники коммунальных служб, экстремальной помощи, прохожие, посетители фирмы), а также сотрудники данной фирмы, не обладающие правом доступа в определенные помещения, к конкретному документу, информации, базе данных. Каждое из указанных лиц может быть злоумышленником или его сообщником, агентом, но может и не быть им.

Целями и результатами несанкционированного доступа может быть не только овладение ценными сведениями и их использование, но и их видоизменение, модификация, уничтожение, фальсификация, подмена и т. п.

Обязательным условием успешного осуществления попытки несанкционированного доступа к информационным ресурсам ограниченного доступа является интерес к ним со стороны конкурентов, определенных лиц, служб и организаций. При отсутствии такого интереса угроза информации не возникает даже в том случае, если создались предпосылки для ознакомления с ней постороннего лица. Основным виновником несанкционированного доступа к информационным ресурсам является, как правило, персонал, работающий с документами, информацией и базами данных. При этом надо иметь в виду, что утрата информации происходит в большинстве случаев не в результате преднамеренных действий злоумышленника, а из-за невнимательности и безответственности персонала. Следовательно, утрата информационных ресурсов ограниченного доступа может наступить при:

—наличии интереса конкурента, учреждений, фирм или лиц к конкретной информации;

—возникновении риска угрозы, организованной злоумышленником, или при случайно сложившихся обстоятельствах;

—наличии условий, позволяющих злоумышленнику осуществить необходимые действия и овладеть информацией.

Эти условия могут включать:

—отсутствие системной аналитической и контрольной работы по

выявлению и изучению угроз, каналов и степени риска нарушений безопасности информационных ресурсов;

—неэффективную систему защиты информации или отсутствие этой системы, что образует высокую степень уязвимости информации;

—непрофессионально организованную технологию обработки и хранения конфиденциальных документов;

—неупорядоченный подбор персонала и текучесть кадров, сложный

психологический климат в коллективе;

—отсутствие системы обучения сотрудников правилам защиты информации ограниченного доступа;

—отсутствие контроля со стороны руководства фирмы за соблюдением персоналом требований нормативных документов по работе с информационными ресурсами ограниченного доступа;

—бесконтрольное посещение помещений фирмы посторонними лицами. Следует всегда помнить, что факт документирования резко увеличивает

риск угрозы информации. Великие мастера прошлого никогда не записывали секреты своего искусства, а передавали их устно сыну, ученику. Поэтому тайна изготовления многих уникальных предметов того времени так и не раскрыта до наших дней.

Следовательно, угрозы конфиденциальной информации всегда реальны, отличаются большим разнообразием и создают предпосылки для утраты информации. Источники угрозы информации конкретной фирмы должны быть хорошо известны. В противном случае нельзя профессионально построить систему защиты информации.