рефераты конспекты курсовые дипломные лекции шпоры

- Раздел Политика

- /

- Устройства, реализующие методы высокочастотного навязывания

Реферат Курсовая Конспект

Устройства, реализующие методы высокочастотного навязывания

Устройства, реализующие методы высокочастотного навязывания - раздел Политика, Большая энциклопедия промышленного шпионажа Общая Характеристика Высокочастотного Навязывания Под Высоко...

Общая характеристика высокочастотного навязывания

Под высокочастотным навязыванием (ВЧ-навязыванием) понимают способ несанкционированного получения речевой информации, основанный на зондировании мощным ВЧ-сигналом заданной области пространства.

Он заключается в модуляции электромагнитного зондирующего сигнала речевым в результате их одновременного воздействия на элементы обстановки или специально внедренные устройства.

Качество перехвата аудиоинформации с помощью ВЧ-навязываниязависит от ряда факторов:

>- характеристик и пространственного положения источника акустического сигнала;

>- наличия в контролируемом помещении нелинейного элемента (устройства), параметры которого (геометрические размеры, положение в пространстве, индуктивность, емкость, сопротивление и т. д.) изменяются по закону акустического сигнала;

>- характеристик внешнего источника, облучающего данный элемент (устройство);

>- типа приемника отраженного сигнала.

Принцип организации съема информации, основанный на зондировании, показан на рис. 1.3.38. Однако в некоторых случаях применяются и более сложные схемы.

Основные достоинства данного способа заключаются в активации модуляторов ВЧ-сигнала (нелинейных элементов) только на момент съема информации, а также в возможности (в ряде случаев) вести акустический контроль помещений без непосредственного проникновения для установки закладных устройств.

Недостатки: как правило, малая дальность действия и высокие уровни облучающих сигналов, наносящие вред здоровью людей. Данные обстоятельства существенно снижают ценность ВЧ-зондирования. Однако определенные методы, о которых будет рассказано в дальнейшем, получили достаточно широкое распространение.

Рис.1.3.38. Организация перехвата акустической информации с использованием ВЧ-навязывания

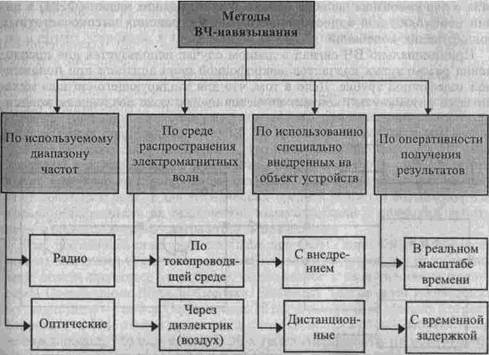

Общее представление о многообразии методов такого перехвата дает рис. 1.3.39, отражающий следующую их классификацию.

>- по диапазону частот:

радио;

оптические;

>- по среде распространения:

по токопроводящей среде;

через диэлектрик (воздух);

>- по использованию специально внедренных на объект устройств:

с внедрением;

дистанционные;

>- по оперативности получения результатов;

в реальном масштабе времени;

с временной задержкой.

Рассмотрим некоторые из принципов ВЧ-навязывания, описанных в доступной литературе.

Рис. 1.3.39. Виды методов перехвата аудиоинформации : с использованием ВЧ-навязывания

Устройства для перехвата речевой информации в проводных каналах

В настоящее время ВЧ-навязывание нашло широкое применение в телефонных линиях для акустического контроля помещений через микрофон телефонной трубки, лежащей на аппарате.

Принцип реализации метода заключается в том, что в телефонную линию относительно общего корпуса (в качестве которого, например, используют контур заземления или трубы парового отопления) на один из проводов подают ВЧ-колебания от специального генератора-передатчика (ПРД). Через элементы схемы телефонного аппарата (ТА), даже если трубка не снята, они поступают на микрофон и модулируются речью ничего не подозревающих собеседников (рис. 1.3.40).

Прием информации производится также относительно общего корпуса, но уже через второй провод линии. Амплитудный детектор приемника (ПРМ) позволяет выделить низкочастотную огибающую для дальнейшего усиления и записи. Очевидно, что качество перехватываемой информации тем выше, чем ближе осуществлено подключение к телефонному аппарату (оконечному устройству). Это обстоятельство вносит определенные неудобства в использование данного метода. Фильтр нижних частот (ФНЧ) в линии необходим для одностороннего распространения высокочастотных зондирующих колебаний.

Принципиально ВЧ-сигнал в данном случае используется для преодоления разомкнутых контактов микрофонной цепи аппарата при положенной телефонной трубке. Дело в том, что для зондирующего сигнала механически разомкнутый контакт является своего рода воздушным конден-

Рис. 1.3.40. Принцип реализации ВЧ-навязывания на телефонный аппарат

сатором, сопротивление которого будет тем меньше,чем выше частота сигнала от генератора.

При воздействии ВЧ-излучения на телефонный аппарат нелинейные процессы происходят в целом ряде элементов его электрической схемы. Однако наиболее сильно они проявляются именно в микрофоне, сопротивление которого изменяется по закону случайно воздействующего акустического сигнала, что и приводит к амплитудной модуляции несущей. Для гарантированного возникновения указанного эффекта уровень зондирующего сигнала в микрофонной цепи должен быть не меньше 150 мВ, а выходное сопротивление генератора должно быть выше, чем у микрофона, в 5—10 раз. Частота зондирующего сигнала должна лежать в диапазоне 30 кГц... 20 МГц. Чаще ее выбирают примерно равной 1 МГц, так как при этом обеспечиваются наилучшие условия распространения.

Схема устройства, реализующего вышеописанный метод, приведена на рис. 1.3.41. В ней умышленно отсутствуют номиналы элементов, что не позволяет реализовать ее на практике.

Дальность действия подобных устройств в реальных условиях не превышает нескольких десятков метров.

В перспективе в области использования проводных каналов, вероятно, будут осваиваться способы зондирования не только телефонных аппаратов, но и других устройств, в том числе по цепям питания, заземления и т. д.

Перехват речевой информации с использованием радиоканала

О работе устройств, использующих принцип ВЧ-навязывания через электромагнитное поле частично уже упоминалось при описании пассивных и полуактивных радиозакладок (п. 1.3.1). Рассмотрим их более подробно.

Прежде всего следует отметить, что использованию систем с ВЧ-навязыванием в радиодиапазоне в какой-то степени повезло — они стали причиной громкого международного скандала. Благодаря этому обстоятельству появилась редкая для технических средств разведки возможность не только обнародовать их технические характеристики и принципы работы, но и изложить историю разработки и применения.

Так, постоянный представитель США при ООН Генри Кэбот Лодж на одном из заседаний Совета Безопасности продемонстрировал в разобранном виде подслушивающее устройство, выполненное в виде гипсового орла — герба Соединенных Штатов Америки. Этот герб был подарен американскому дипломату — послу Соединенных Штатов Америки в Москве Авереллу Гарриману в 1945 году и провисел на стене кабинета в общей сложности при четырех послах. Только в начале 50-х годов специалисты по обнаружению скрытых электронных средств нашли вмонтированное в герб подслушивающее устройство. Инициатор создания программы ЦРУ по разработке миниатюрных средств оперативной техники Питер Карлоу вспоминает, что «мы

Рис. 1.3.41. Схема высокочастотного устройства перехвата речевой информации через телефонный аппарат

нашли его, но долго не знали принцип действия. В гербе находилось пассивное устройство, похожее на головастика с маленьким хвостом».

Таким образом, долгое время советское руководство имело возможность получать актуальную, очень важную оперативную информацию, что давало нам определенные преимущества в прогнозировании и осуществлении мировой политики в сложный период «холодной войны».

Имеются данные о том, что, даже зная, что в кабинете посла находится подслушивающее устройство, специалисты обнаружили его только тогда, когда вынесли из кабинета практически всю мебель. В наших разведывательных кругах ходили тогда слухи, что первые подозрения появились у американцев после одной из речей Н. С.. Хрущева, когда в результате анализа сведений, высказанных им, специалисты пришли к выводу, что источник утечки информации находится в посольстве США в Москве.

Опубликование информации о необычном закладном устройстве явилось сенсационным еще и потому, что США было заявлено об отсутствии у них аналогичной спецтехники. Она явилась для них полной неожиданностью. Также сообщалось, что Соединенные Штаты приступили к разработке подобных систем съема информации. И действительно через много лет американцы создали у себя аналогичный вид техники съема информации, который и внедрили в советское посольство за рубежом.

Автором и ведущим руководителем проекта первого пассивного закладного устройства был выдающийся изобретатель Лев Сергеевич Термен. Большой Энциклопедический Словарь уделил ему несколько строк. Родился в 1896 году. Советский физик. Музыкант. В 1920 году изобрел электромузыкальный инструмент «Терменвокс». В 1931—1938 годах — директор акционерного общества по производству электромузыкальных инструментов в США. С 1966 года — научный сотрудник кафедры МГУ. Известно, что Л. С. Термен лично демонстрировал В. И. Ленину свой инструмент, основанный на изменении тона звука генератора при поднесении рук к двум антеннам. В начале 30-х годов Термен после поездки остался в Америке, где основал акционерное общество. Помимо изготовления музыкальных инструментов он участвовал в оборудовании границы между США и Мексикой системой охранной сигнализации для регистрации незаконного пересечения границы нелегалами-мексиканцами. Принцип действия сигнализации такой же, как и аппарата «Терменвокс», емкостной, то есть основывался на регистрации изменений электрической емкости провода, натянутого вдоль границы, при приближении к нему человека.

Когда Термен перед войной приехал туристом в СССР, он, по приказу Берии, был арестован и отправлен в организацию, подобную той, которая была описана А. И. Солженицыным в романе «В круге первом» под названием «шарашка». В эти годы (в середине 40-х) Л. С. Термен и создал свой шедевр, которым до сих пор не устают восхищаться специалисты (рис. 1.3.42).

Рис. 1.3.42. Пассивный радиомикрофон:

1 — верхняя пластмассовая крышка; 2 — ферритовое кольцо; 3 — изолятор; 4 — антенна (четвертьволновой вибратор); 5 — согласующий конденсатор; 6 — корпус; 7 — жидкость; 8 — медный цилиндр (индуктивность); 9 — металлическая диафрагма

Основой устройства является цилиндрический объемный резонатор, на дне которого налит небольшой слой масла. Верхняя часть закрыта крышкой из пластмассы, являющейся прозрачной для радиоволн, но препятствующей проникновению акустических колебаний. В крышке имеется отверстие, через него внутренний объем резонатора сообщается с воздухом помещения, в котором ведутся переговоры. В указанное отверстие вставлена металлическая втулка, снабженная четвертьволновым вибратором, настроенным на частоту 330 МГц. Размеры резонатора и уровень жидкости подобраны таким образом, чтобы вся система резонировала на внешнее излучение с частотой 330 МГц. При этом собственный четвертьволновый вибратор внутри резонатора создает внешнее поле переизлучения. При ведении разговоров вблизи резонатора на поверхности масла появляются микроколебания, вызывающие изменение добротности и резонансной частоты резонатора. Этих изменений достаточно, чтобы влиять на характеристики переизлученного поля, создаваемого внутренним вибратором. Сигнал становится модулированным по амплитуде и фазе акустическими колебаниями. Работать такой радиомикрофон может только тогда, когда он облучается мощным источником на частоте резонатора, то есть 330 МГц.

Главным достоинством такого радиомикрофона является невозможность его обнаружения известными средствами поиска радиозакладок при отсутствии внешнего облучения.

Наряду с пассивными закладками, аналогичными выше описанной, для съема информации используются и полуактивные закладки, называемые аудиотранспондерами; (ответчиками; Audiotransponder). К таким закладкам относятся, например, SIM-ATP-16, SIM-ATP-40 (Hildenbrand-Elektronik), РК.500 (PK-Elektronik) и некоторые другие.

Транспондеры начинают работать только при облучении их мощным узкополосным высокочастотным зондирующим (опорным) сигналом. Приемники транспондеров выделяют зондирующий сигнал и подают его на модулятор, где, как правило, осуществляется узкополосная частотная модуляция сигнала. В качестве модулирующего используется сигнал, поступающий или непосредственно с микрофона, или с микрофонного усилителя. Промодулированный ВЧ-сигнал переизлучается, при этом его частота смещается относительно несущей частоты зондирующего сигнала. Время работы транспондеров составляет несколько месяцев, так как потребляемый ток незначителен.

Современные закладные устройства, реализующие вышеописанные принципы, имеют различные габариты и форму. Самые маленькие из них напоминают пластмассовую рыболовную блесну. Отличительные особенности и технические характеристики некоторых типов аудиотранспондеров были описаны в п. 1.3.1.

Об их достаточно широком использовании говорит тот факт, что в 60-е годы американцы жаловались на постоянное облучение ВЧ-сигналами их представительства в СССР с целью активизации встроенных резонаторов.

Кстати, использование подобных систем — достаточно вредное для здоровья дело: как для тех, кого подслушивают, так и для тех, кто подслушивает. Специалисты ЦРУ вынуждены были одевать специальные фартуки, предохраняющие важнейшие органы от влияния вредного излучения, когда сами облучали советские учреждения.

Применение полуактивных систем в рамках промышленного шпионажа — явление на Западе довольно редкое. На российском рынке подобные системы также пока не представлены и, видимо, не будут представлены еще несколько лет. Однако при дальнейшем совершенствовании противодействия техническим средствам разведки жизнь заставит заинтересованные организации настоятельно потребовать от производителей спецтехники выпуска полуактивных систем.

Кроме использования специальных средств, устанавливаемых на объекте, теоретически возможно зондирование отдельных радиотехнических устройств (телевизоров, приемников и т. д.), узлов бытовой техники, строительных конструкций. Однако на практике это крайне сложная задача, так как требуется перебрать множество вариантов по направлению излучения, частоте зондирующего сигнала, уровня, вида модуляции и т. п.

Перспективой развития подобных средств в радиодиапазоне является модернизация резонаторов с целью повышения индекса модуляции отраженного излучения и рациональный выбор частоты. Приоритетным направлением развития является и освоение более высокочастотных диапазонов (вплоть до миллиметровых волн). Можно предположить, что подобные резонаторы будут выполняться в виде отдельных узлов различного оборудования (кондиционеров, радиоприемников и т. д.) или элементов строительных конструкций. Об этом можно судить по широко известной истории строительства нового здания американского посольства в Москве. Обнаружив в 1982 году подслушивающие устройства, американцы прекратили строительство. Советская сторона в лице председателя КГБ В. Бакатина передала схемы размещения аппаратуры. Многие изделия удивили специалистов, при этом вершиной всего сочли саму конструкцию здания — «восьмиэтажного микрофона». Было объявлено, что направленное на него излучение соответствующей частоты модулируется некими специальными конструктивными элементами, которые способны улавливать звуковые колебания, возникающие при разговоре. Подозревали, что источник и приемник излучения находятся в стоящей через дорогу церкви Девяти мучеников Кизических. В разговорах американских экспертов она часто фигурировала как «храм Богородицы на телеметрии».

Оптико-акустическая аппаратура перехвата речевой информации

Наиболее перспективным направлением в области ВЧ-навязывания является использование лазерных микрофонов, первые образцы которых были приняты на вооружение американскими спецслужбами еще в 60-е годы.

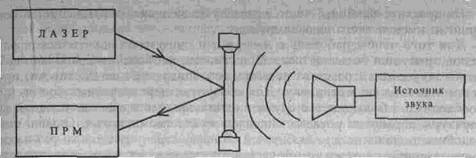

Принцип работы этих устройств, получивших название лазерные системы акустической разведки (ЛСАР), заключается в следующем. Генерируемое лазерным передатчиком излучение (ВЧ-сигнал) распространяется через атмосферу, отражается от поверхности оконного стекла, модулируется при этом по закону акустического сигнала, также воздействующего на стекло, повторно преодолевает атмосферу и принимается фотоприемником, восстанавливающим разведываемый сигнал (рис. 1.3.43).

Сама модуляция зондирующего сигнала на нелинейном элементе, в качестве которого выступает оконное стекло, достаточно сложный физический процесс, который упрощенно может быть представлен в следующем виде:

1. Звуковая волна, генерируемая источником акустического сигнала, падая на границу раздела воздух—стекло, вызывает отклонения поверхности стекла от исходного положения. Отклонения приводят к дифракции света, отражающегося от этой границы.

Действительно, это заметно, например, при падении плоской монохроматической звуковой волны на плоскую границу раздела. Отклонения границы от стационарного состояния представляют собой бегущую вдоль стекла «поверхностную» волну с амплитудой, пропорциональной амплитуде смещений среды в поле звуковой волны, а длина А, этой поверхностной волны равна:

где q3 — угол падения, и lа — длина падающей акустической волны. 2. Отраженный от возмущенной поверхности свет содержит сдвинутые по частоте дифракционные компоненты. Если поперечный размер падающего пучка лазерного излучения значительно превышают длину поверхностной волны, то отраженный свет представляет собой совокупность диф-

Рис. 1.3.43. Принцип работы лазерного микрофона

рагирующих пучков, распространяющихся по дискретным направлениям, определяемым из равенства:

где  — угол падения исходного светового пучка,

— угол падения исходного светового пучка,  — волновое число,

— волновое число,  — длина световой волны.

— длина световой волны.

В результате в отраженных пучках присутствуют три вида модуляции оптического излучения.

Во-первых, частотная модуляция, вызванная эффектом Доплера, вследствие колебательных движений оконного стекла под воздействием акустических сигналов.

При этом девиация частоты относительно центрального значения монохроматического излучения лазера подсветки имеет величину:

где  - скорость распространения поверхностной волны, С3 — скорость звука в среде.

- скорость распространения поверхностной волны, С3 — скорость звука в среде.

Во-вторых, фазовая модуляция, вызванная наличием в отраженном сигнале как зеркально-отраженного, так и дифракционных компонентов.

Результат суперпозиции последних приводит к тому, что если поперечные размеры падающего оптического пучка малы по сравнению с длиной поверхностной волны, то в отраженном сигнале будет доминировать дифракционный пучок нулевого порядка. В этом случае и окажется, что фаза световой волны будет промодулирована во времени с частотой звукового сигнала.

В-третьих, амплитудная модуляция, вызванная колебаниями подсвечивающего пучка относительно направления зеркального (максимального) отражения.

Эти колебания вызваны также пространственным перемещением оконного стекла под воздействием акустического сигнала.

На практике наиболее часто используют системы, работающие нa восприятии именно этого вида модуляции.

Для того чтобы работать с лазерными системами акустической разведки, требуется большой опыт. В частности, необходимо правильно выбрать точку съема, грамотно расположить аппаратуру на местности, провести тщательную юстировку. Для обработки перехваченных сообщений необходимо в большинстве случаев использование профессиональной аппаратуры обработки речевых сигналов на базе компьютера. Однако пока подобная техника не для любителей. В нашу страну несколько раз ввозились лазерные системы, но большинство из них так и не были проданы из-за высокой стоимости (от 10 до 130 тысяч $) и неподготовленности потенциальных пользователей, которые, кроме крика ворон, ничего не могли услышать.

Однако из печати известно, что лазерные микрофоны широко использовались против сотрудников советского (российского) посольства и консульств в США, подслушивались разговоры даже в семьях их сотрудников по месту жительства. Поэтому можно полагать, что так как опытные специалисты в состоянии скрытно применять подобные устройства, то весьма вероятно привлечение лазерных систем для решения задач конкурентной борьбы уже в ближайшем будущем.

На сегодняшний день создано целое семейство лазерных средств акустической разведки. Достижения в развитии лазерной техники позволили значительно улучшить технические характеристики и надежность работы данных систем разведки. Достаточно сказать, что появилась возможность дистанционной регистрации колебаний стекла с амплитудой вплоть до 10-14—10-16 м, имеются сообщения о потенциальной возможности работы по объектам на расстояниях до 10 км, а наработка на отказ серийного гелий-неонового лазера составляет не менее 10 000 часов.

Примером современных ЛСАР могут служить устройства НР0150 фирмы «Хьюлет Паккард» и SIPE LASER 3-DA SUPER.

НР0150 — лазерная система, обеспечивающая эффективное обнаружение, подслушивание и регистрацию разговоров, ведущихся в помещениях. Дальность его действия 1000 м. Устройство использует излучение гелий-неонового или полупроводникового лазера с длиной волны 0,63 мкм (что, кстати, является большим недостатком, так как пятно видно глазом, более современные системы работают в ближнем ИК-диапазоне). Прослушивание и перехват разговоров ведутся благодаря приему переотраженного сигнала от обычного оконного стекла, представляющего собой своеобразную мембрану, колеблющуюся со звуковой частотой и создающую фонограмму происходящего разговора. Приемник и передатчик выполнены раздельно. Кассетное устройство магнитной записи и специальный блок компенсации помех, а также треноги поставляются в комплекте устройства. Вся аппаратура размещена в небольшом чемодане. Электропитание — от батареи.

SIPE LASER 3-DA SUPER — данная модель состоит из источника излучения (гелий-неонового лазера), приемника этого излучения с блоком фильтрации шумов, двух пар головных телефонов, аккумулятора питания и штатива. Наводка лазерного излучения на оконное стекло нужного помещения осуществляется с помощью телескопического визира. Используется оптическая насадка, позволяющая изменять угол расходимости выходящего пучка, и система автоматического регулирования, задающая высокую стабильность параметров. Система обеспечивает съем речевой информации с хорошим качеством с оконных рам с двойными стеклами на расстоянии до 250 м.

Технические характеристики некоторых видов ЛСАР приведены в табл. 1.3.12, а внешний вид — на рис. 1.3.44.

На качество работы лазерных микрофонов существенно влияет большое количество различных факторов: погодные условия, уровни фоновых шумов, толщина и марка стекла, жесткость крепления стекла в раме, способ крепления рамы к стене, длина волны передатчика, точность юстировки аппаратуры, обработки сигнала, длина волны, уровень речи в помещении и т. д. В связи с этим сложно говорить о дальности перехвата информации вообще, можно рассчитать дальность съема информации из данного помещения данной аппаратурой в данных условиях. Кстати, немецкие специалисты даже в рекламных проспектах отмечают, что дальность действия лазерной аппаратуры от единиц до сотен метров.

Дальнейшее развитие лазерных систем, вероятнее всего, пойдет по пути уменьшения массогабаритных характеристик устройств за счет использования современных полупроводниковых лазеров, оптических устройств и средств первичной обработки сигналов с использованием ЭВМ.

В целом, о возможности применения вышеизложенных методов в интересах промышленного шпионажа можно сделать следующие выводы:

>- аппаратура, использующая принцип ВЧ-навязывания, — реальное средство несанкционированного получения речевой информации;

>- эффективность ее применения зависит от следующих факторов:

уровня речи;

>- расстояния от пункта контроля до объекта;

>- технических характеристик аппаратуры и средств вторичнойобработки перехваченных сигналов;

>- погодных условий;

Таблица 1.3.12. Лазерные системы акустической разведки

Тип /Компонент /Тип прибора /Длина волны, мкм /Мощность, мВт /Фокусное расстояние, MM (расходимость) /Габариты, мм (вес, кг) /Ток, мА/ Питание, В

STG-4510-LASER /Передатчик /Полупроводниковый /0.8...0.82 /5 /135 /— /150/12

/Приемник /PIN-диод /0,8...! / /500 /— /30/9

РК-1035-SS /Передатчик /Полупроводниковый /0,85 /5 /(0,5 мрад) /250х065 (1,6) /-/12

/Прием /Диод /0.8...1 / /135 /260х065 /-/3

/ник / / / / /(1,5) /

/Электронный блок /Фильтр, усилитель, магнитофон / / / /460х330х120 (3,2) /-/12

HKG GD-7800 - /Передатчик /Полупроводниковый /0,75...0,84 /5 /135 /— /-/12

/Приемник /PIN-диод /0,8...1 / /500 /Камуфлируется под стандартную камеру /-/12

Сапфир-040 /Передатчик /Полупроводниковый /0,83 /10 /- /565х400х180 (15) /-/12

/Приемник /- /Ближний ИК / /- /565х400х180 (15) /-/12.

степени подготовки лиц, использующих технические средства разведки;

>- применение подобной техники возможно только при тщательной предварительной подготовке;

>- использование аппаратуры ВЧ-навязывания в проводных каналах имеет хорошую перспективу из-за сравнительной простоты и дешевизны, известных методов;

Рис. 1.3.44. Внешний вид лазерной системы акустической разведки

>- использование лазерных систем в техническом плане не имеет серьезных проблем, и в обозримом будущем они станут обычным средством несанкционированного получения речевой информациинетолько спецслужб.

– Конец работы –

Эта тема принадлежит разделу:

Большая энциклопедия промышленного шпионажа

Эта книга наиболее полно освещает вес основные современные способы негласного съема информации и методы защиты от промышленного шпионажа. Энциклопедический характер изложенного материала, рассмотрение широкого круга аспектов информационной безопасности делают настоящее издание настольной книгой для представителей государственных органов и сотрудников служб безопасности, преподавателей, студентов и других лиц, обеспокоенных проблемой защиты информации. Книга может использоваться как учебное пособие и как справочник для специалистов, имеющих опыт практической работы. Надеемся, что она будет интересна и для людей, впервые столкнувшихся с этой проблемой...

Если Вам нужно дополнительный материал на эту тему, или Вы не нашли то, что искали, рекомендуем воспользоваться поиском по нашей базе работ: Устройства, реализующие методы высокочастотного навязывания

Что будем делать с полученным материалом:

Если этот материал оказался полезным ля Вас, Вы можете сохранить его на свою страничку в социальных сетях:

| Твитнуть |

Хотите получать на электронную почту самые свежие новости?

Новости и инфо для студентов